Hoy vamos a ver como generar unas politicas para incrementar nuestra seguridad por medio de Intune y Microsoft Defender. Las capacidades EDR de Microsoft Defender for Endpoint proporcionan detecciones de ataques sofisticadas, en tiempo real y que permiten tomar medidas. Microsoft Defender ofrece estas capacidades. La capacidad de priorizar alertas de manera efectiva, obtener visibilidad completa de una brecha de seguridad y tomar medidas para mitigar las amenazas.

Al integrar Microsoft Defender for Endpoint con Intune , podemos usar directivas de seguridad de endpoint para la detección y respuesta de endpoints (EDR) para administrar la configuración de EDR e incorporar dispositivos a Microsoft Defender for Endpoint.

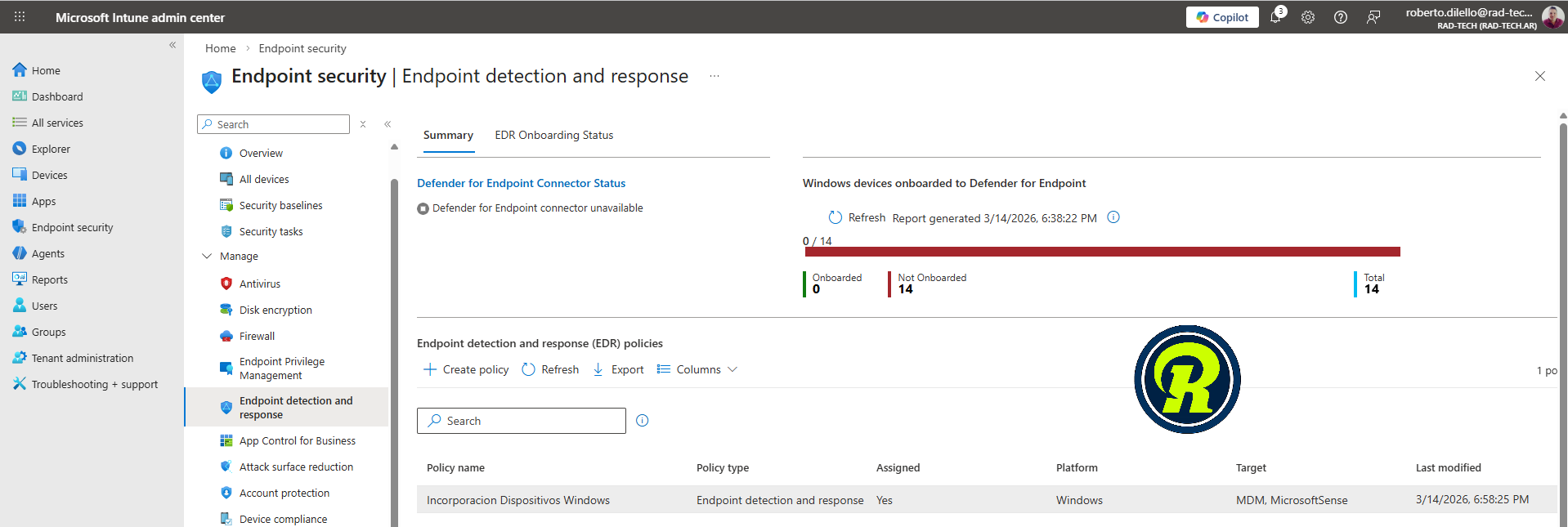

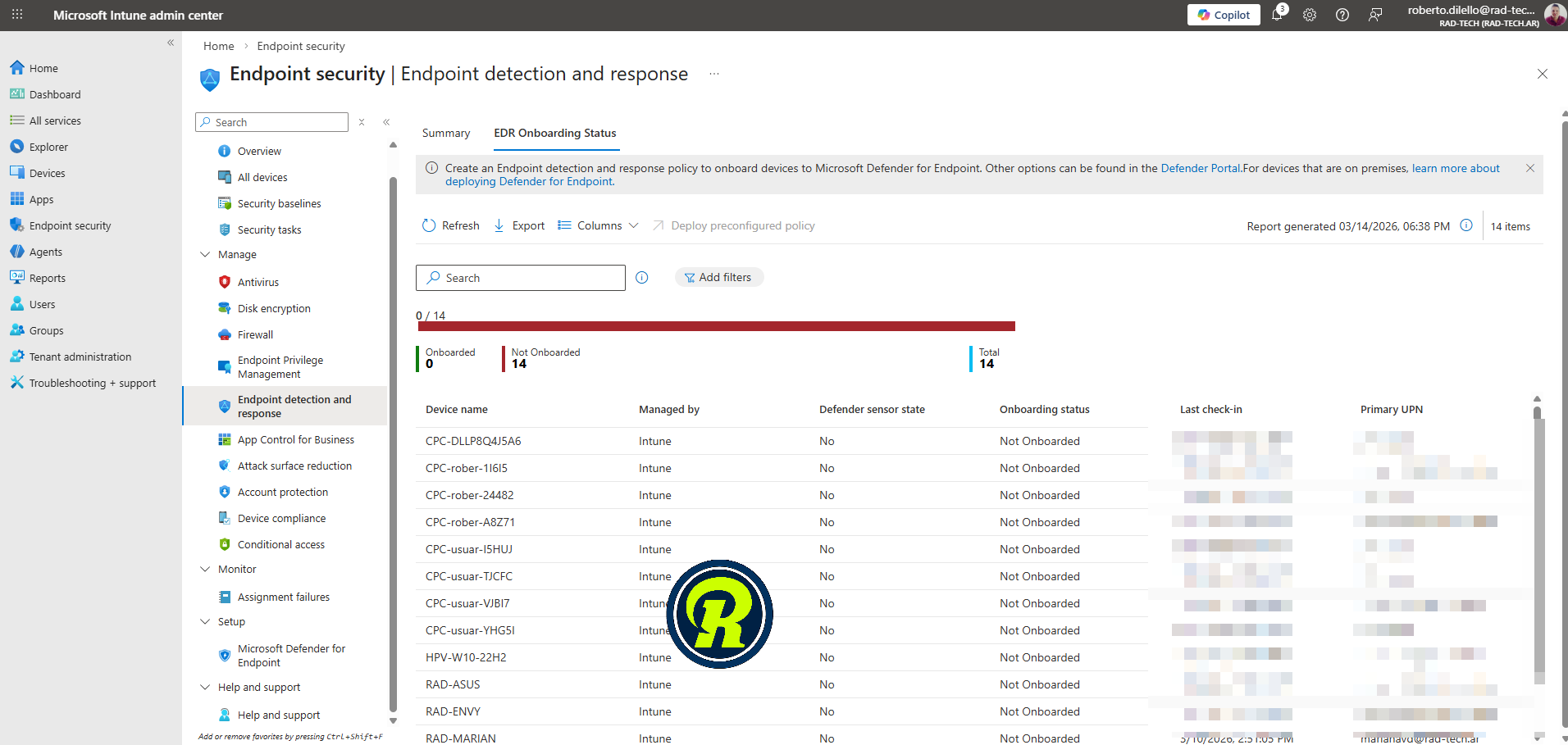

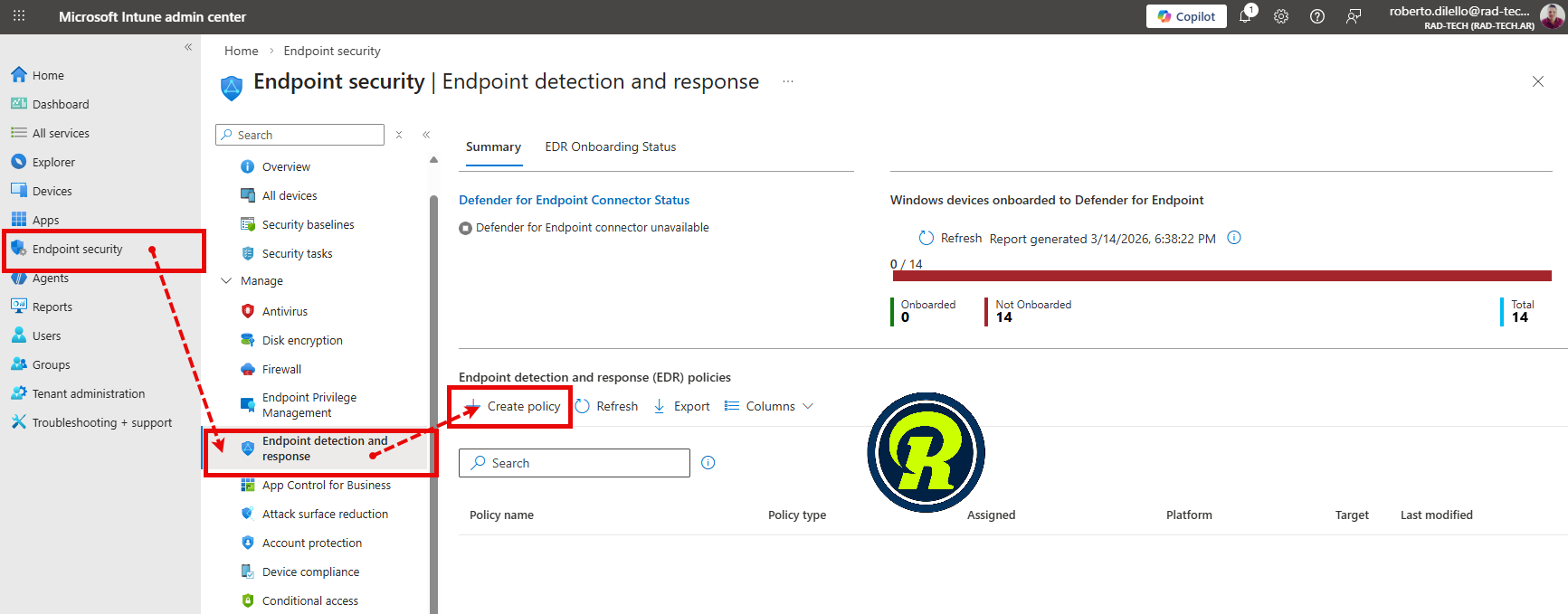

Podemos crear y administrar estas directivas desde el nodo de detección y respuesta de endpoints, que se encuentra en el nodo de seguridad de endpoints del centro de administración de Microsoft Intune https://intune.microsoft.com/#home .

Política EDR preconfigurada frente a política EDR de forma manual

Al crear una directiva EDR en Intune para incorporar dispositivos a Microsoft Defender para Endpoint, podemos elegir entre usar una directiva preconfigurada o crear una directiva que requiera la configuración manual de los ajustes. Ambas opciones se describen a continuación.

- Directiva EDR preconfigurada : Una directiva EDR preconfigurada es la forma más sencilla de incorporar dispositivos Windows a Microsoft Defender para Endpoint. Podemos usar esta opción para dispositivos administrados con Intune y para dispositivos conectados a un tenant administrados mediante Configuration Manager. Tengamos en cuenta que una directiva EDR preconfigurada se puede configurar y aplicar a dispositivos Windows. Sin embargo, no se pueden modificar las configuraciones de directiva predeterminadas para instalar Microsoft Defender para Endpoint, las etiquetas de ámbito ni las asignaciones.

- Política EDR manual : Una política EDR manual es compatible con todas las plataformas, incluido Windows. Podemos usar esta opción para crear una política de incorporación que se puede implementar en grupos específicos de dispositivos, incluidos los Windows. Al usar esta opción, podemos configurar cualquiera de las opciones disponibles en la política antes de implementarla en los grupos asignados.

En comparación con las directivas preconfiguradas, crear la directiva manualmente ofrece más ventajas para la instalación de Microsoft Defender para Endpoint, las etiquetas de ámbito y las asignaciones.

Requisitos previos para las políticas EDR

Si va a crear una política EDR en Intune, debemos tener en cuenta estos requisitos previos:

- El tenant de Microsoft Defender for Endpoint debe estar integrado con su tenat de Intune antes de poder crear directivas EDR.

- Es necesario configurar la conexión del tenant para admitir la implementación de directivas EDR en dispositivos administrados por Configuration Manager. Además, también debemos configurar las colecciones de dispositivos de Configuration Manager para que admitan las endpoint security policies de Intune.

Crear una política EDR configurada manualmente.

Siga los siguientes pasos para configurar manualmente una directiva EDR para incorporar dispositivos a Microsoft Defender for Endpoint:

Iniciamos sesión en el centro de administración de Microsoft Intune. Seleccionamos

Seguridad de endpoints > Detección y respuesta de endpoints > Crear directiva .

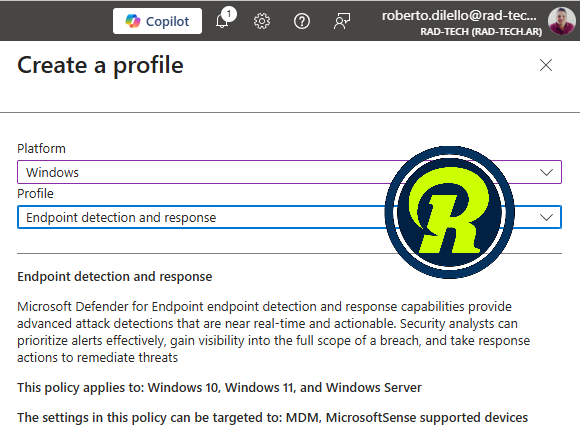

Seleccionamos la plataforma y el perfil para su póliza. La siguiente información identifica sus opciones:

- Intune : Intune implementa la directiva en los dispositivos de los grupos asignados. Al crear la directiva, seleccione:

- Plataforma: Windows 10, Windows 11 y Windows Server

- Perfil: Detección y respuesta en el punto final

- Configuration Manager : Configuration Manager implementa la directiva en los dispositivos de sus colecciones de Configuration Manager. Al crear la directiva, seleccione:

- Plataforma: Windows 10, Windows 11 y Windows Server (ConfigMgr)

- Perfil: Detección y respuesta en puntos finales (ConfigMgr)

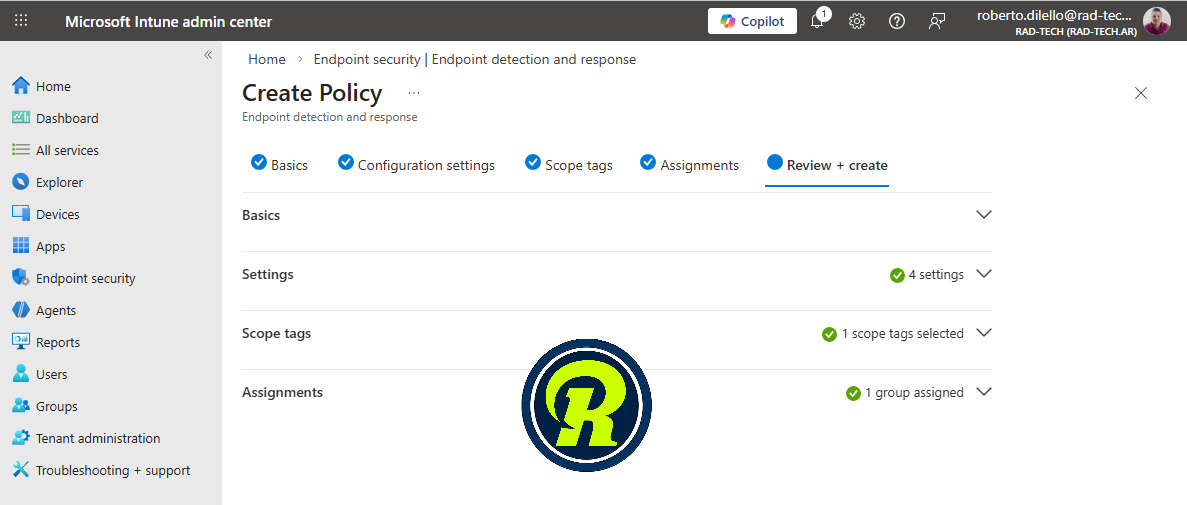

Seleccionamos Crear.

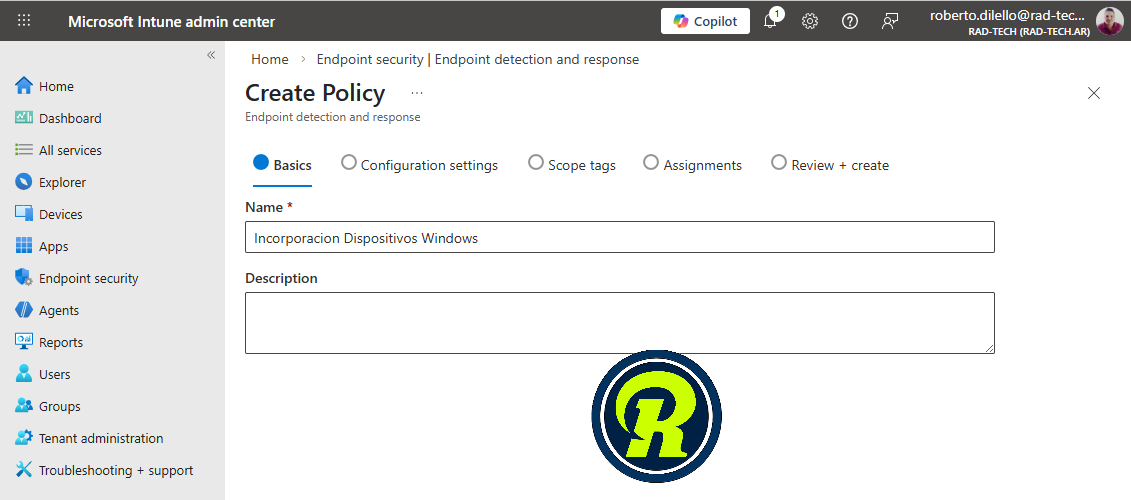

En la página de Información básica , ingresamos un nombre y una descripción para el perfil y, a continuación, seleccionamos Siguiente .

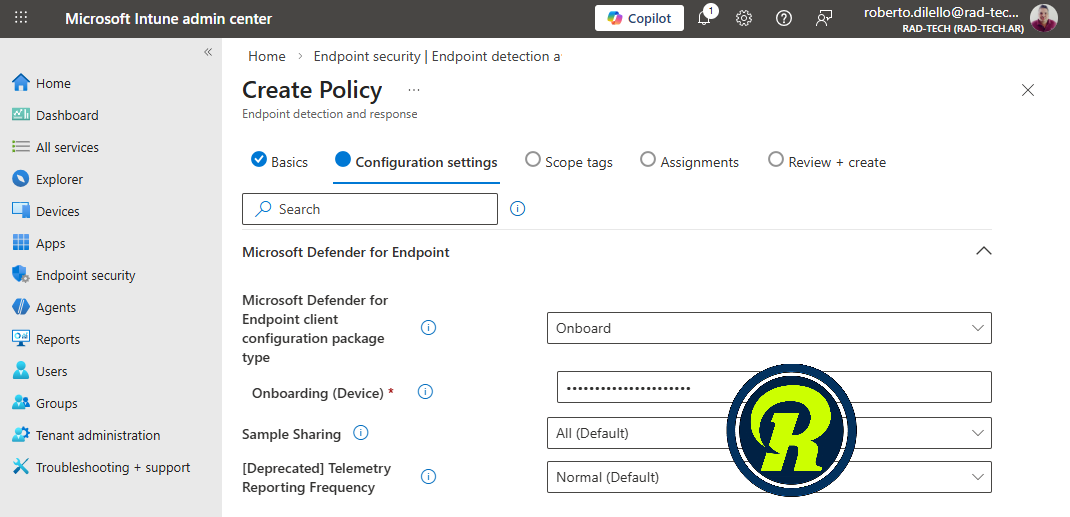

En la página de Configuración , seleccionamos lo siguiente:

- Tipo de paquete de configuración de Microsoft Defender para cliente de punto final : seleccionamos Automático en Conector.

- Blob de incorporación desde el conector : esta opción está preconfigurada, por lo que no es necesario configurarla.

- Compartir muestras : Seleccionar todas (Predeterminado).

- Frecuencia de informes de telemetría : Esta opción está obsoleta y se eliminará próximamente.

Eso es todo, y hacemos clic en Siguiente .

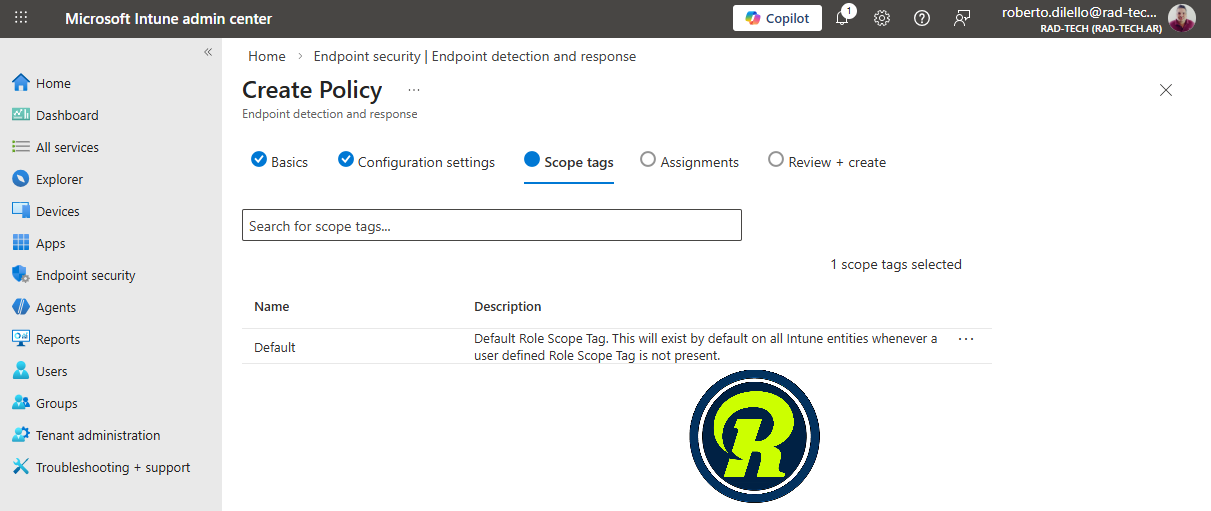

Si utiliza etiquetas de ámbito, en la página Etiquetas de ámbito , seleccionamos Seleccionar etiquetas de ámbito para abrir el panel Seleccionar etiquetas y asignar etiquetas de ámbitoal perfil. Hacemos clic en

Siguiente .

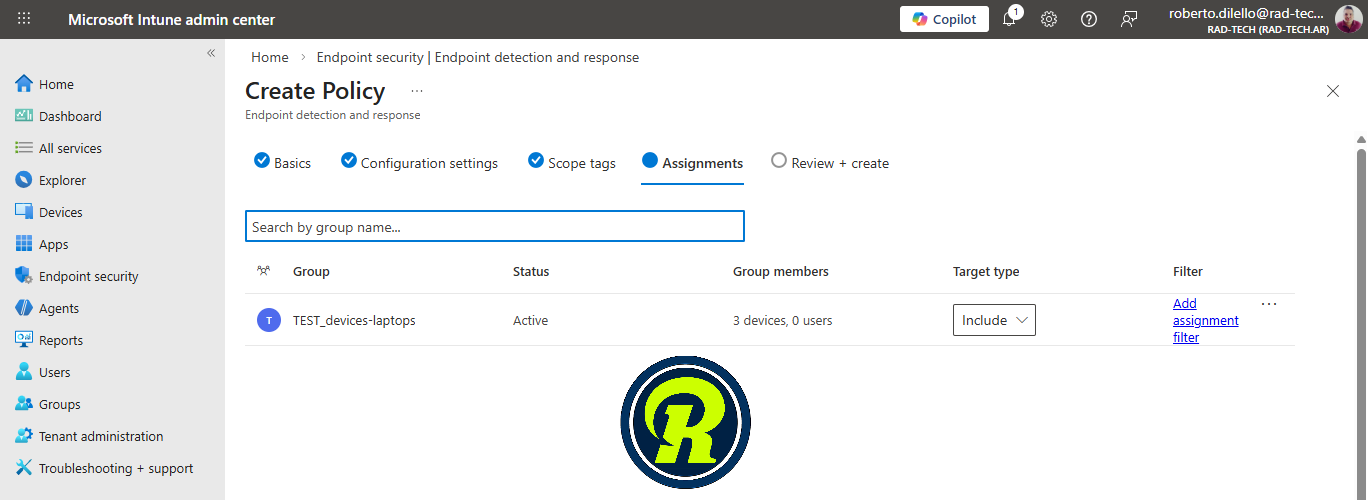

En la página de Asignaciones , seleccionamos los grupos o colecciones que recibirán esta política. La elección depende de la plataforma y el perfil que hayamos seleccionado:

Si hemos seleccionado Configuration Manager, seleccionamos las colecciones de Configuration Manager que se hayan sincronizado con el centro de administración de Microsoft Intune y estén habilitadas para la directiva de Microsoft Defender para Endpoint.

Si hemos seleccionado Intune, seleccionamos Grupos de Microsoft Entra . Hacemos clic en Siguiente.

En la página Revisar + crear , cuando hayamos terminado, seleccionamos Guardar .