Como ya vimos, Windows Server 2016 brida soporte Azure (la nube de Microsoft), pero no por eso deja de ser util o tener mejoras para los roles primordiales que son la base de nuestra arquitectura, como es el caso de Directory Services (Active Directory). Algunas de estas mejoras son en lo relativo a los AD DS (Active Directory Domain Services), los Servicios de Federacion o el Time Synchronization; solo por mencionar algunos.

Como ya vimos, Windows Server 2016 brida soporte Azure (la nube de Microsoft), pero no por eso deja de ser util o tener mejoras para los roles primordiales que son la base de nuestra arquitectura, como es el caso de Directory Services (Active Directory). Algunas de estas mejoras son en lo relativo a los AD DS (Active Directory Domain Services), los Servicios de Federacion o el Time Synchronization; solo por mencionar algunos.

Directory Services o AD DS (Active Directory Domain Services) es uno de los servicios más utilizados nuestras compañías ya que es el pilar fundamental de los entornos corporativos, que brindan servicios básicos de autenticación (autorización) para nuestras aplicaciones y servicios.

Con Windows Server 2016 tenemos nuevas funcionalidades para nuestros roles de Active Directory Domain Services (AD DS) y Active Directory Federation Services (AD FS), muchas de estas características apuntan a  aplicaciones en la nube, ya sean públicas, privadas o híbridas. Esto ya no es una novedad, Microsoft esta tendiendo a volcar todos sus productos hacia la nube y sus variantes, y brindarnos mayor integración hacia ese modelo.

aplicaciones en la nube, ya sean públicas, privadas o híbridas. Esto ya no es una novedad, Microsoft esta tendiendo a volcar todos sus productos hacia la nube y sus variantes, y brindarnos mayor integración hacia ese modelo.

En AD DS por ejemplo, Windows Server 2016 nos da soporte para los “group membership expirations”, lo que permite agregar un usuario a un grupo durante un determinado período de tiempo. Esto es útil para muchas aplicaciones, tales como proporcionar privilegios de administrador por un tiempo limitado con el fin de instalar una aplicación, o por ejemplo al agregar a un equipo de trabajo y su manager en los grupos adecuados para un periodo determinado. Una desventaja esta funcionalidad es que requiere que el nivel funcional de Windows Server 2016, algo que es muy difícil para las grandes organizaciones para poner en práctica debido a la necesidad de actualizar los controladores de dominio en toda la empresa. Aunque tenemos un workaround para las organizaciones que no puedan realizar la actualización, Microsoft recomienda una solución que implica un bosque AD DS “Shadow” con forest-trust junto con grupos de seguridad universal con el fin de conseguir esta funcionalidad. En resumen, este bosque AD DS “Shadow” en el nivel funcional de Windows Server 2016 manejara las pertenencias a grupos junto con sus vencimientos. A su vez estos grupos universales tienen su pertenencia a los grupos legacy de AD DS.

Respecto a la sincronizacion de tiempo, algo no menor y que hemos visto que nos trae mas de un dolor de cabeza, con Windows Server 2016 tenemos varias mejoras: la eliminación de errores de redondeo, haciendo los ajustes más frecuentes, y mejorando la precisión de los 100 de milisegundos a los 10 ‘s de microsegundos.

Microsoft está invirtiendo fuertemente en su estrategia de identidad, no sólo en en las instalaciones servicios como Servicios de dominio de Active Directory y Servicios de federación de Active Directory, sino también Azure AD y sus aplicaciones en la nube con las que se puede integrar. Las identidades corporativas son una gran inversión que ya han hecho muchas empresas, sobre todo aquellas que tienen certificaciones ISO e ISAE.

Respecto a los servicios de federacion que hemos comentado, sirve principalmente (y a grandes rasgos) cómo se permite que las aplicaciones y servicios en la nube para autenticarse en el directorio local. Para empezar, AD FS en Windows Server 2016 apoyará cualquier directorio LDAP v3, no sólo aquellos que ejecutan AD DS. Esto nos permite que nuestras empresas que utilizan un directorio LDAP v3 de terceros federan sus identidades contra Azure AD y Office 365, entre otras cosas.

El login ID puede ser cualquier atributo único del forest, y el alcance de autenticación se puede limitar a una unidad organizativa (OU). Con el soporte a LDAP v3, incluso podemos permitir hacerlo contra un forest que no tiene relación de confianza, algo sumamente útil cuando nuestra empresa compro a otra y tenemos que fusionar nuestra arquitectura con otra.

Una de las característica mas importante de Windows Server 2016 AD FS es referido al control de acceso. Ahora podemos configurar los requisitos, tales como la resistencia a través de la autenticación de múltiples factores, verificar si un equipo es compliance, la identidad del usuario, la pertenencia al grupo, o varios otros factores. Estos requisitos se pueden establecer en función de cada aplicación, por lo que es fácil de requerir una mayor seguridad para las aplicaciones empresariales sensibles, o simplificar los requisitos para aplicaciones que no necesitan los mayores niveles de seguridad.

Control de acceso condicional se puede utilizar incluso para permitir que sólo los dispositivos que se han unido a la instancia de AD Azure corporativa o dispositivos que están siendo gestionado por Microsoft Intune. Con el Control de Acceso Condicional de forma automática e inmediatamente se revoca el acceso a los dispositivos que pierden el cumplimiento de su política de autenticación, lo que requiere el usuario para completar el proceso de inicio de sesión de nuevo con el fin de recuperar el acceso.

También disponemos de soporte para OpenID Connect y Oauth, este soporte para la autenticación basada en estándares, hace que la integración de sus identidades existentes con aplicaciones web que mucho más fácil.

La migración de AD FS de Windows Server 2012 R2 es tan simple como añadir nuevos servidores de Windows Server 2016 a la granja de servidores de AD FS. Una vez que sus servidores AD FS están totalmente actualizados, podemos actualizar la versión de la granja a la AD FS 2016.

Debido a que la conexión entre AD FS y Azure AD es tan crítica, Microsoft introduce AD Azure Conectar la Salud, que proporciona telemetría en las solicitudes de autenticación basada en la aplicación, los tipos de autenticación, ubicación de red o errores de autenticación, incluso información sobre los usuarios con contraseñas débiles. Azure AD Connect Health nos permite no sólo identificar las áreas problemáticas, sino tambien predecir las necesidades de capacidad en función del uso de la aplicación.

Espero que les sea de interes. Roberto Di Lello

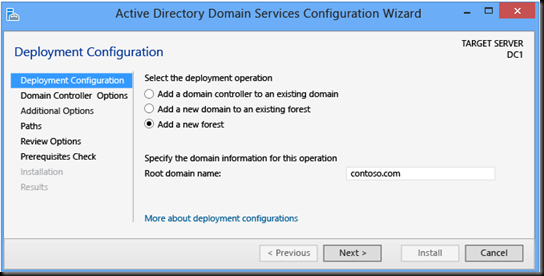

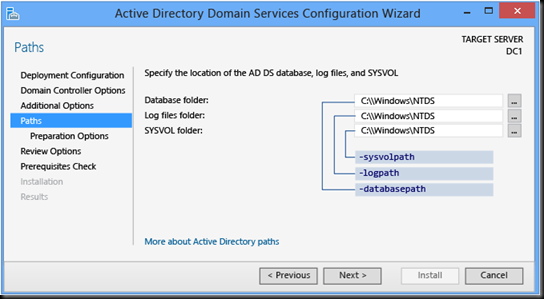

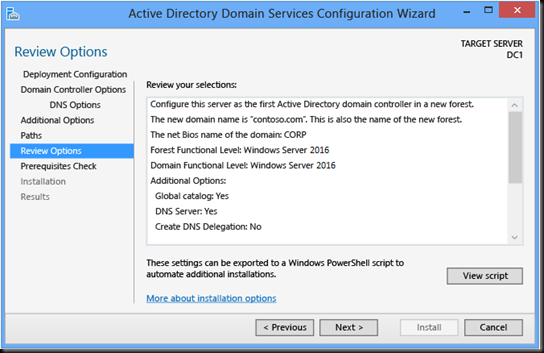

Les comparto algunas capturas del proceso de creacion de nuestro domain controller en Windows Server 2016. El dia viernes estare publicando la primera parte del video.