Hace unas semanas escribí una nota sobre como proteger nuestra infraestructura de Active Directory con la utilización de Forefront Threat Management Gateway 2010, hoy vamos a ver la ultima parte de esas tres notas, en donde veremos la ultima configuración inicial que debemos hacer. Les paso los links de las notas anteriores:

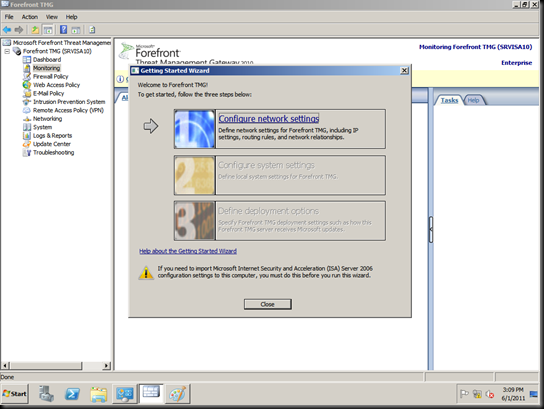

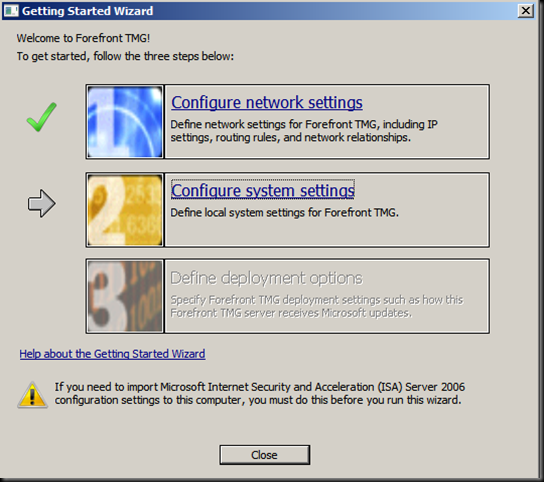

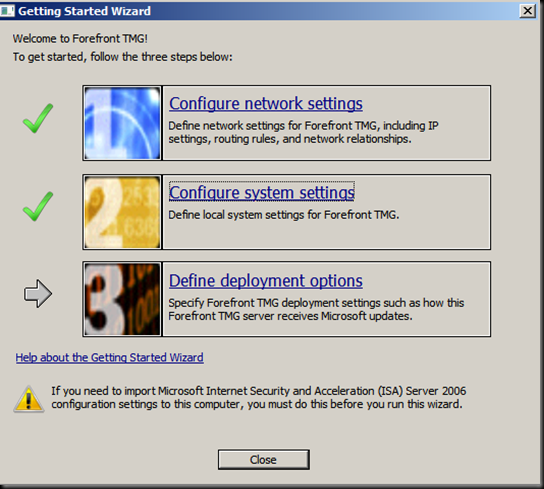

Una vez que iniciamos la consola de administración, iniciara automáticamente el siguiente Wizard:

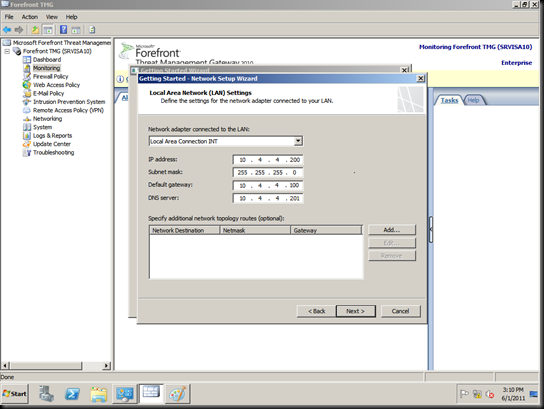

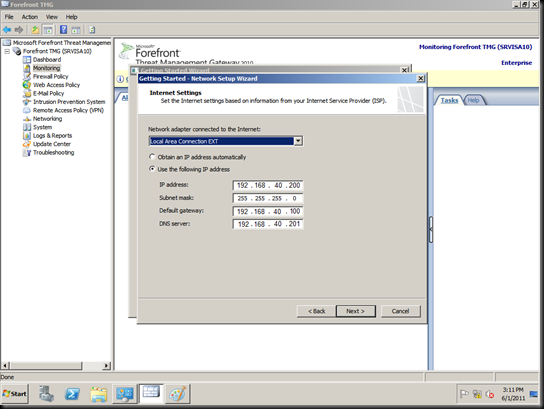

En nuestro caso seleccionamos Edge Firewall. Recordemos que en la primera parte de esta serie de notas describimos cual es la diferencia entre los distintos tipos de Network Template. A continuación, el asistente nos pedirá la información de la red LAN y seleccionará automáticamente la que se define como WAN o Internet si la topología seleccionada lo requiere.

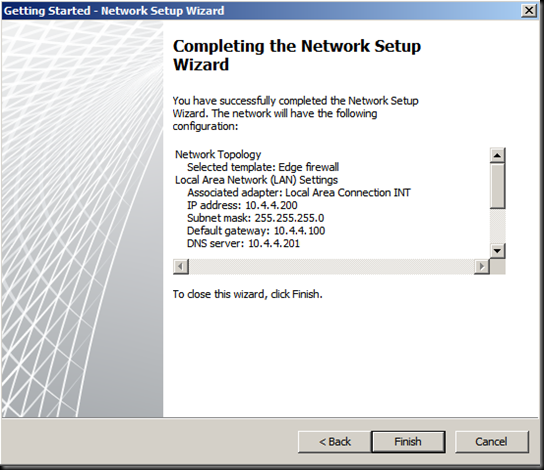

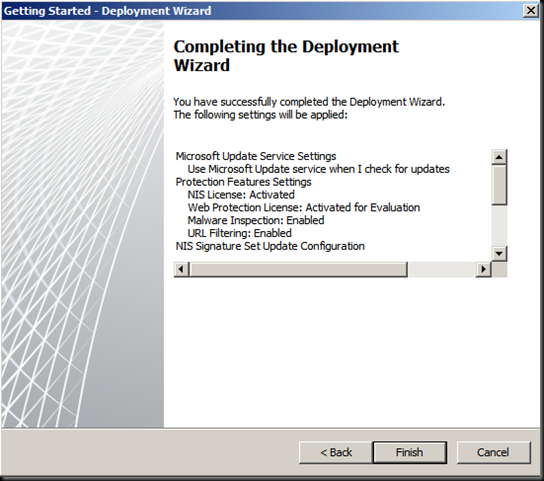

Vemos el resumen de lo que configuramos, si esta todo bien hacemos un clic en Finish.

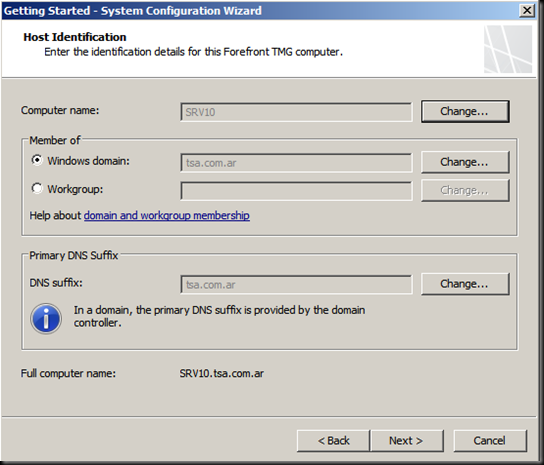

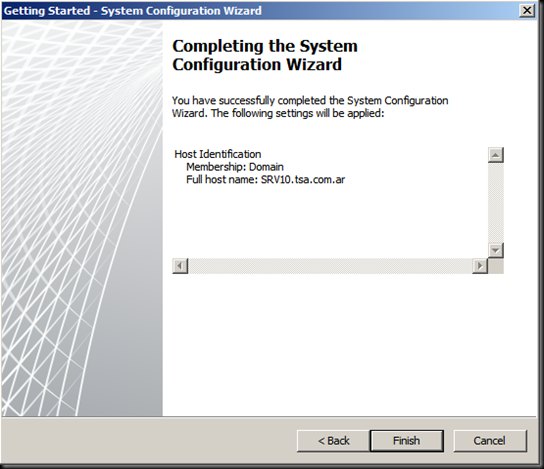

Lo siguiente a configurar, según el wizard es Configure System Settings, en donde podremos modificar la identificación del equipo en la red y como es el sufijo en el DNS para que pueda ser ubicado por el resto de los equipos en la red.

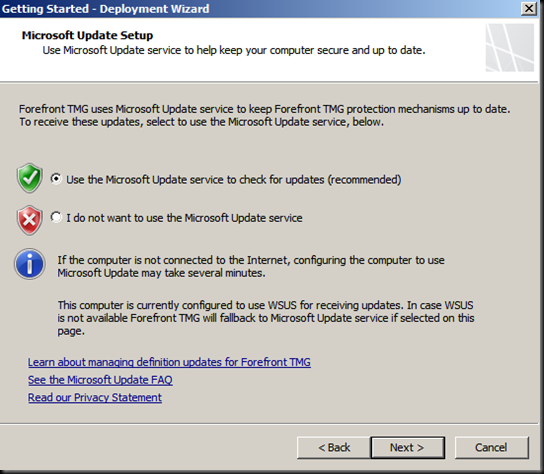

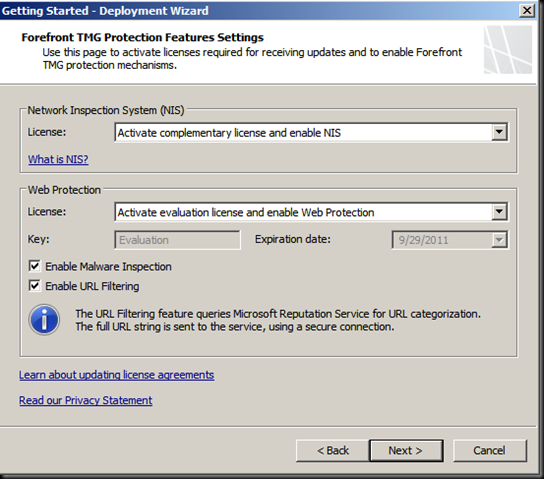

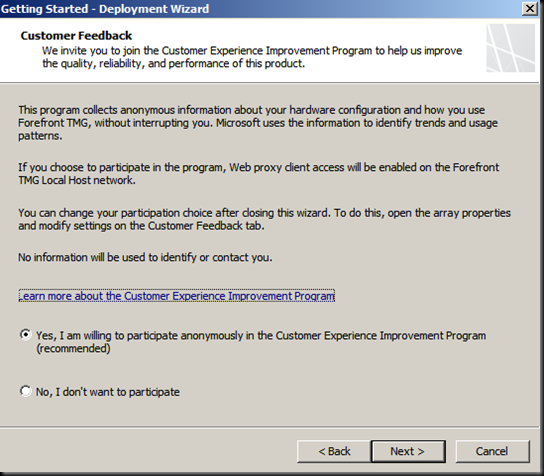

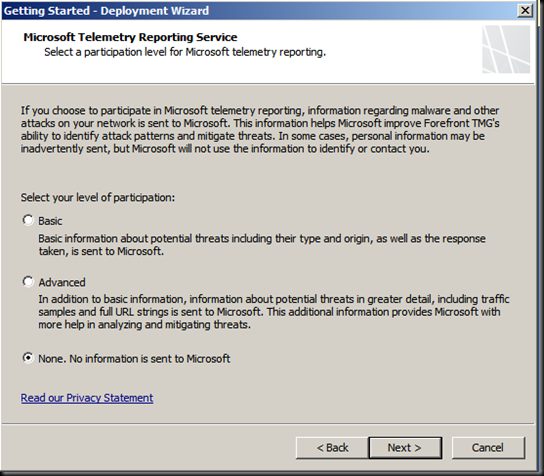

El ultimo paso es Define Deployment Options, en donde podremos seleccionar si deseamos actualizar nuestro TMG por medio de Windows Update y que servicios agregará a la funcionalidad del TMG 2010. Para activar estas funciones es requerido una licencia adicional, si no la posee, puede optar por dejar la de Evaluación, en donde se le indica la fecha de vencimiento del período de prueba.

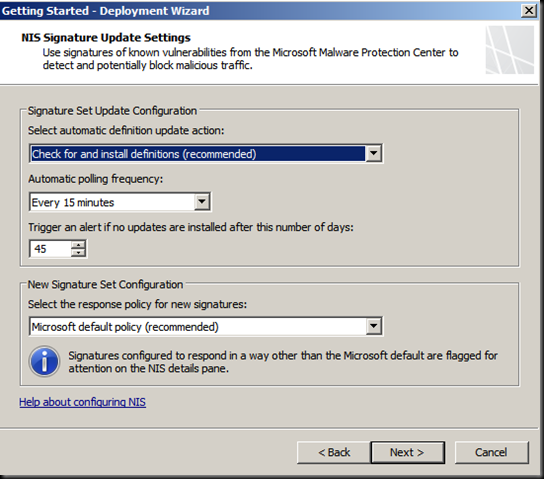

Ahora podemos habilitar la suscripcion a Network Inspection System (NIS). El tráfico puede ser inspeccionado para detector exploits de vulnerabilidades Microsoft. Basado en análisis de protocolo, NIS habilita el bloqueo de distintos tipos de ataques reduciendo al mínimo los falsos positivos. Las protecciones pueden ser actualizadas cuando sea necesario.

Tambien podemos habilitar el filtrado de URLs. Las URLs de destino son examinadas para asegurar el cumplimiento con las políticas corporativas y contenido maligno en el sitio de destino. Forefront TMG usa Microsoft Reputation Services para le filtrado de URLs combinando múltiples Fuentes para incrementar la cobertura de URLS y su categorización.

Con este ultimo paso hemos completado la instalación y configuración básica de Forefront Threat Management Gateway 2010. Espero que les sea útil, esta es una muy buena manera de tener seguro nuestra arquitectura de Active Directory y demás servidores de nuestra empresa.

Saludos, Roberto Di Lello.