Hace un tiempo escribí una nota para Microsoft sobre la convivencia de Windows Server 2008 y Windows 7, la misma se llamaba: “Windows 7 y Windows Server 2008, Mejor Juntos.”. Hoy vamos a ver algunas cosas sobre Windows Server 2008 R2, sobre sus nuevas funcionalidades respecto a Active Directory, que nos ayudan a mejorar la capacidad de administración de nuestro dominio, compatibilidad y rendimiento.

Hace un tiempo escribí una nota para Microsoft sobre la convivencia de Windows Server 2008 y Windows 7, la misma se llamaba: “Windows 7 y Windows Server 2008, Mejor Juntos.”. Hoy vamos a ver algunas cosas sobre Windows Server 2008 R2, sobre sus nuevas funcionalidades respecto a Active Directory, que nos ayudan a mejorar la capacidad de administración de nuestro dominio, compatibilidad y rendimiento.

Active Directory en Windows Server 2008 R2 tiene un nuevo nivel funcional del forest, llamado “Windows Server 2008 R2”. Hay nuevos Cmdlets de PowerShell para tareas relacionadas con Active Directory.

El módulo Active Directory de Windows PowerShell proporciona secuencias de comandos de línea de comandos para la configuración administrativa, y las tareas de diagnóstico, con un vocabulario coherente y sintaxis. Por medio de cmdlets, podemos construir operaciones complejas.

También tenemos una nueva aplicación para la administración de nuestro dominio, esta se llama “Active Directory Administrative Center”.

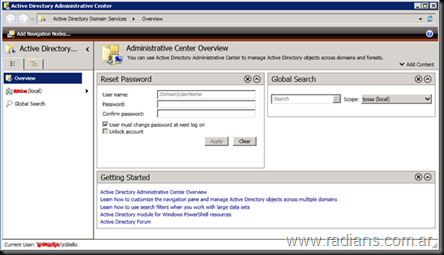

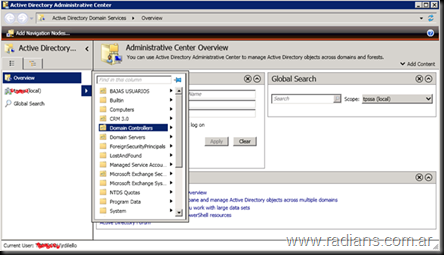

Esta consola es una nueva interfaz de usuario orientada a los servicios de Active Directory, en ella podemos realizar tareas similares tal como lo hacíamos con la consola Active Directory Users and Computers (ADUC). Esta nueva herramienta se basa en los cmdlets y nos muestra la sintaxis de las tareas en PowerShell que corresponden a las tareas realizadas con la interfaz gráfica de usuario.

En el screenshot 1 podemos ver el look&feel de la nueva consola, que nos permite fácilmente cambiar el password de un usuario desde la ventana principal o hacer una búsqueda en nuestro AD.

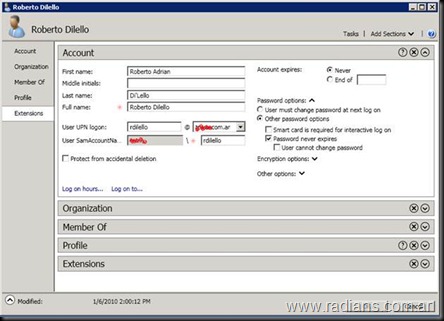

Si seleccionamos un usuario también cambia el look & feel de como veníamos acostumbrados. Ahora tenemos varias solapas las cuales se pueden cerrar o abrir de acuerdo a lo que necesitemos ver; he incluso nos muestra la fecha de cuando fue modificado por ultima vez ese usuario.

Ahora también disponemos de una utilidad muy buena como es el Active Directory Best Practices Analyzer (BPA), que nos permite determinar las desviaciones de las mejores prácticas para ayudarnos a mejor nuestras implementaciones. El BPA utiliza los cmdlets de Windows PowerShell para reunir datos en tiempo de ejecución. Se analiza la configuración de Active Directory que pueden provocar un comportamiento inesperado; y al final del análisis nos da las recomendaciones de configuración de nuestro Active Directory para la correcta implementación. El BPA de Active Directory está disponible en la consola Server Manager.

Otra nueva funcionalidad es el componente “Active Directory Recycle Bin”, que nos permite recuperar objetos del Active Directory borrados accidentalmente, a partir de la papelera de reciclaje.

El borrado accidental de objetos puede causar bajas en nuestros servicios. Los usuarios eliminados no pueden iniciar sesión o acceder a los recursos corporativos. Esta es la causa número uno de los escenarios de recuperación de Active Directory, podemos resolver este inconveniente, por medio de este nuevo feature, que funciona tanto para objetos de AD DS y Active Directory Lightweight Directory Services (AD LDS).

Solo tenemos que tener en cuenta que este feature requiere que nuestro nivel funcional del forest sea 2008 R2; y una vez elevado este nivel no hay vuelta atrás. Para AD LDS, todas las réplicas se deben ejecutar en el “modo aplicación".

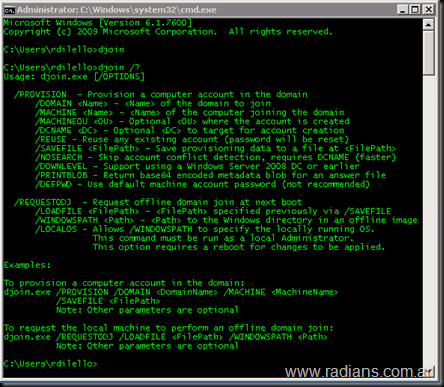

Ahora también, podemos automatizar la unión de un equipo de Windows 7 a un dominio durante la implementación de un archivo XML. El equipo de destino puede estar fuera de línea durante el proceso de implementación, por medio de la utilización del comando djoin.exe (Offline Domain Join feature).

Con el feature “Managed Service Account” no tendremos que preocuparnos en si nos olvidamos o no de cambiar las credenciales de todas las cuentas de servicio, cuando cambiamos la contraseña de una cuenta que se utiliza como la identidad de distintos servicios; este feature se encarga de actulizarla automáticamente en todos ellos. Podemos ejecutar Managed Service Accounts para cada servicio que se ejecuta en un servidor, sin ninguna intervención humana para la gestión de contraseñas. Este feature también requiere un nivel funcional 2008 R2.

Authentication Assurance ofrece un mecanismo de autenticación que permite a los administradores asignar certificados específicos a los grupos de seguridad por medio de una políticas de certificados. Los usuarios que inician sesión con una tarjeta inteligente, token USB, o algún otro tipo de método de seguridad pueden ser identificados de esta forma. Esta característica se puede utilizar para garantizar a los usuarios externos acceso a los recursos de nuestra compañía utilizandp Active Directory Federated Services. Esta funcionalidad también requiere que el nivel funcional sea Windows Server 2008 R2.

Active Directory Web Services (ADWS) proporciona una interfaz de servicios Web a los dominios de Active Directory y las instancias de AD LDS, incluyendo los snapshots que se ejecutan en el mismo servidor de Windows Server 2008 R2 como ADWS.

También disponemos del Active Directory Management Pack que nos permite el monitoreo proactivo de la disponibilidad y el rendimiento de AD DS; esta característica funciona con Windows Server 2008 y Windows Server 2008 R2 y Microsoft Systems Center Operations Manager 2007.

Espero que les sea de utilidad. Igualmente les dejo unos links de referencia para quienes quieren indagar mas en alguno de los temas.

Saludos, Roberto Di Lello.

Links de interes:

- Windows server 2008 R2

- Windows Server 2008 R2 System Requirements

- What’s New in AD DS: Active Directory Recycle Bin

- What’s New in Active Directory Domain Services

- What’s New in AD DS: Active Directory Administrative Center

- What’s New in AD DS: Offline Domain Join

- Service Accounts Step-by-Step Guide

- What’s New in AD DS: Active Directory Module for Windows PowerShell

- What’s New in AD DS: Active Directory Web Services

- What’s New in AD DS: Active Directory Best Practices Analyzer

- What’s New in AD DS: Authentication Mechanism Assurance