Hace un tiempo hablamos de la tool LockedOutStatus, pueden encontrar esas notas en los siguientes links: Account Lockout and Management Tools, Account Lockout Tools, el trobuleshoting para el bloqueo de cuentas, Administracion de bloqueos de contraseñas (Account Lockout and Management Tools)

Hoy vamos a verla en un ejemplo practico ya que he tenido varias consultas al respecto. El set se llama Account Lockout and Management Tools y pueden bajarla del site oficial de Microsoft (Link). Hay muchos métodos y herramientas para encontrar el estado de Bloqueo de cuenta o para desbloquear una cuenta bloqueada.

Para ejecutar la herramienta LockoutStatus.exe y mostrar información sobre una cuenta de usuario bloqueada:

- Hacemos doble clic en LockoutStatus.exe .

- En el menú Archivo , hacemos clic en Seleccionar destino .

- Escribimos el nombre de usuario cuyo estado de bloqueo en los controladores de dominio. En la captura de pantalla podemos ver la cuenta de usuario f1 está bloqueada.

Podemos desbloquearla desde ahi haciendo un clic con el boton derecho.

La herramienta LockoutStatus mostrará el estado de la cuenta en los DC del dominio, incluidos los DC que registraron la cuenta como bloqueada y, lo que es más importante, qué DC registraron una contraseña incorrecta (la columna ‘Bad Pwd Count’).

Los DCs con mayor probabilidad de dar el resultado que necesitamos son aquellos que informan sobre una o más contraseñas incorrectas, como se detalla en la columna "Bad Pwd Count". En este ejemplo, LONDC02 ha registrado cinco contraseñas incorrectas, sin embargo, no debemos cometer el error de no verificar también el registro de seguridad, en este caso del DC01 en el sitio DR aunque solo haya registrado una contraseña incorrecta.

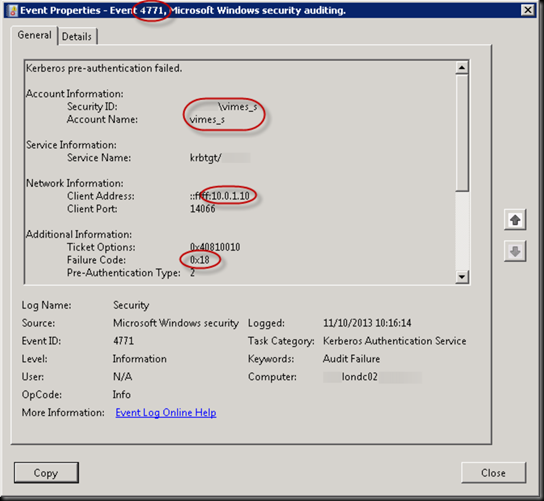

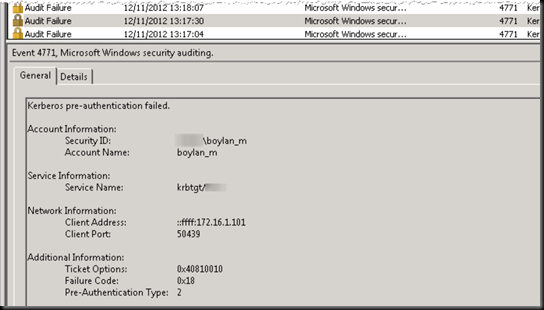

En el registro de seguridad de uno de los controladores de dominio que muestran la cuenta como bloqueada, buscamos el ID de evento 4771 en Server 2008 o Event ID 529 que contiene el nombre de usuario de destino. Específicamente necesitamos las entradas de registro que muestran el código de falla 0x18.

Esta es la dirección de la máquina que informó o retiene la contraseña incorrecta. En esta imagen es 172.16.1.101. En el Registro de seguridad de esa máquina (172.16.1.101) buscamos más errores 4771/529 con Códigos de falla 0x18 y vuelva a la dirección IP de cliente indicada. Si se trata de una PC, ejecutamos PING-a <IP_Address> probablemente le proporcione el nombre de host, al igual que nslookup <IP_Address>. En ese momento podemos recordarle al usuario cómo deberían cerrar la sesión cuando terminen.

Espero que esto aclare el panorama sobre el tema. Saludos, Roberto Di Lello.