Hola, he recibido una consulta sobre las relaciones de confianza y como verificarlas en Windows Server 2016. Por lo tanto vamos a hablar del tema, y los animo a seguir preguntando sobre este y/o cualquier otro tema. Siempre es bueno proponer temas ya que me ayudan a que las notas sean mas variadas.

Vamos a hablar de algunos temas basicos primero asi hacemos memoria y quienes no lo saben pueden entender. Una relación de confianza es una relación establecida entre dos dominios de forma que permite a los usuarios de un dominio ser reconocidos por los Controladores de Dominio de otro dominio. Estas relaciones permiten a los usuarios acceder a los recursos de otro dominio, y a los administradores definir los permisos y derechos de usuario para los usuarios del otro dominio. Permite establecer comunicación entre varios controladores de dominio, con el fin de poder administrar desde un solo punto de la red a todos los usuarios y recursos que tengas.

Entonces, se pueden crear confianzas de Active Directory entre dominios de Active Directory y bosques de Active Directory. Una relacion de confianza nos permitira mantener una relación entre los dos dominios para garantizar que los usuarios puedan acceder a los recursos en los dominios. Todas las confianzas entre dominios en un bosque de Active Directory son trusts transitivos y bidireccionales. Por lo tanto, no es necesario crear una confianza entre dominios del mismo bosque de Active Directory, pero se le solicitará que creemos una relacion de confianza entre dominios de diferentes bosques de Active Directory si necesitamos permitir que los usuarios de un dominio accedan a recursos en otro dominio en un bosque diferente de Active Directory.

En Windows Server 2016 tenemos varios tipos de relaciones de confianza y podemos administrarlos utilizando las herramientas integradas que se incluyen al instalar Active Directory.

Tipos de confianzas de Active Directory

Como dijimos anteriormente hay cuatro tipos de relaciones de Active Directory disponibles: relaciones confianza externos, relaciones confianza de dominios, relaciones confianza de bosques y relaciones confianza de acceso directo.

-

relaciones confianza externa : es una confianza externa solo si los recursos están ubicados en un bosque diferente de Active Directory. Una relacion de confianza externa siempre es “no transitiva” y puede ser una confianza de ida o de dos vías.

-

relaciones de confianza de dominios (Realm trust): siempre se crean entre el bosque de Active Directory y un directorio Kerberos que no sea Windows, como eDirectory, Unix Directory, etc. Esta relacion puede ser transitiva y no transitiva, y la dirección de confianza puede ser unidireccional o bidireccional. Si está ejecutando directorios diferentes en su entorno de producción y necesitaremos permitir que los usuarios accedan a los recursos en cualquiera de los directorios, necesitaremos establecer una confianza de dominio.

-

relacion de confianza de bosques: deberemos crear este tipo de relaciones si necesitamos permitir que los recursos se compartan entre los bosques de Active Directory. Son siempre transitivos y la dirección puede ser unidireccional o bidireccional.

-

relaciones de confianza de acceso directo : es posible que necesitemos crear una relacion entre dominios del mismo bosque de Active Directory si necesitamos mejorar el inicio de sesión del usuario por ejemplo. Este tipo de relacion siempre es transitiva y la dirección puede ser unidireccional o bidireccional.

Al crear relaciones de confianza necesitamos tener permisos suficientes para realizar operaciones de creación de confianza. Como mínimo, se nos pedirá que formemos parte de los administradores de dominio o del grupo de seguridad de los administradores de la empresa.

Tambien podremos verificar la relacion de confianza entre dos destinos. La verificación se puede hacer mediante el uso de la consola Active Directory Domains and Trusts o por línea de comandos usando Netdom.

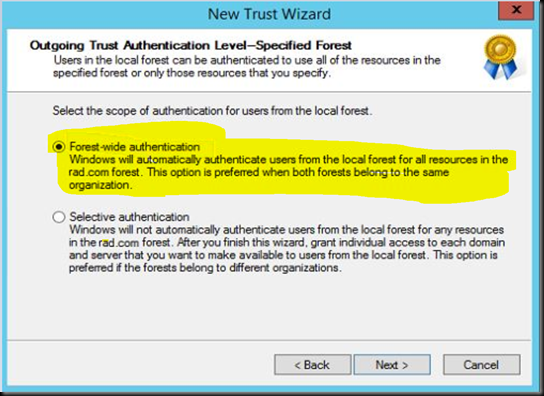

Al crear confianzas externas o forestales, podemos seleccionar el Alcance de la Autenticación para los usuarios. La autenticación selectiva nos permite restringir el acceso solo a aquellas identidades en un bosque de confianza de Active Directory a quienes se les han otorgado permisos a los equipos de recursos al confiar en el bosque de Active Directory. El escenario de restricción de acceso se logra mediante el uso de la función Autenticación selectiva, que solo se aplica a confianzas externas y relaciones entre forests.

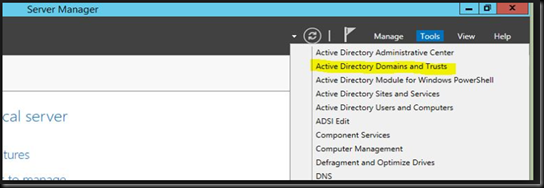

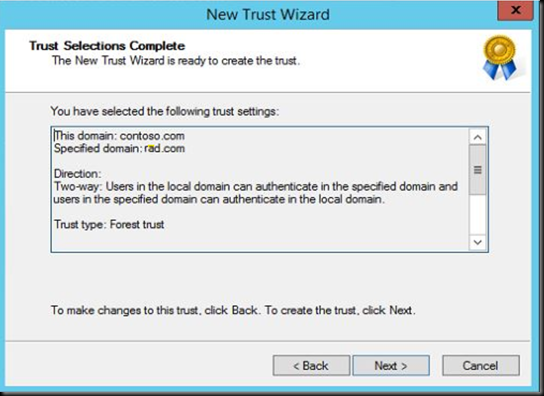

Por ejemplo, para crear una confianza externa usando la consola Active Directory Domains and Trusts, debemos seguir los pasos:

-

ejecutamos Domain.msc

-

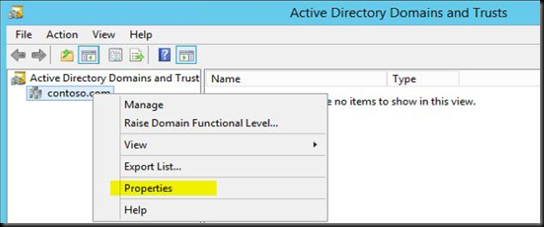

Hacemos clic derecho en el nodo de dominio y luego haga clic en la acción Propiedades.

-

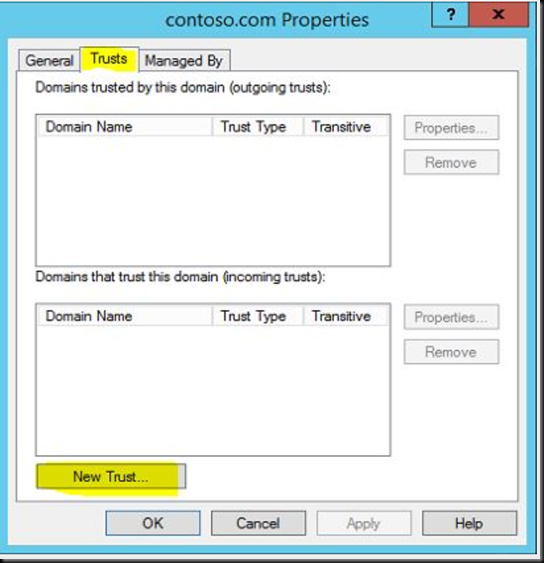

En la pestaña Confianzas, hacemos clic en Confianza nueva y luego hacemos clic en Siguiente para mostrar los pasos.

-

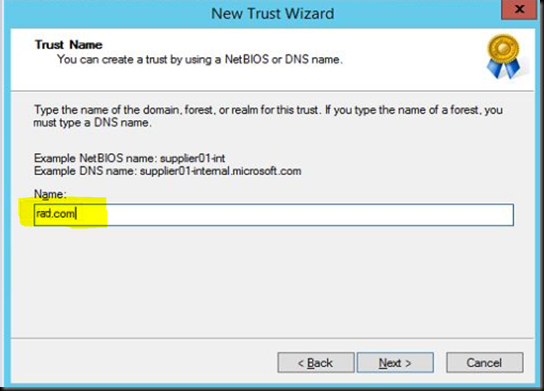

En el campo Nombre de la confianza, escribimos el nombre DNS del dominio y luego hacemos clic en el botón Siguiente.

-

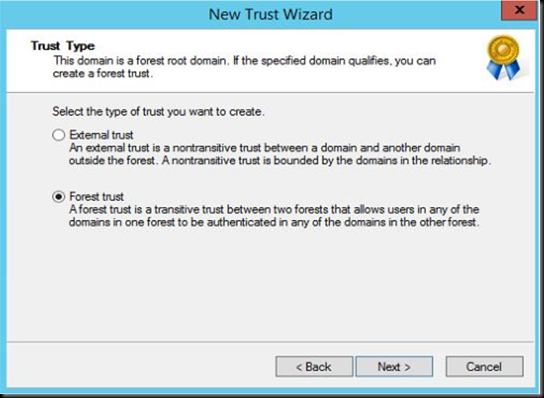

En el menú desplegable Tipo de confianza, seleccionamos el tipo de confianza que queremos crear, como estamos creando una confianza externa, seleccionamos Confianza externa y luego hacemos clic en el botón Siguiente.

-

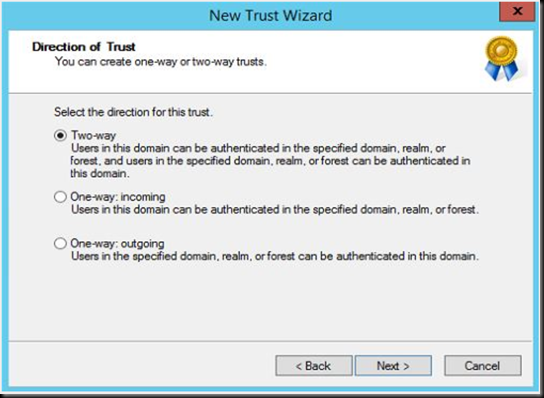

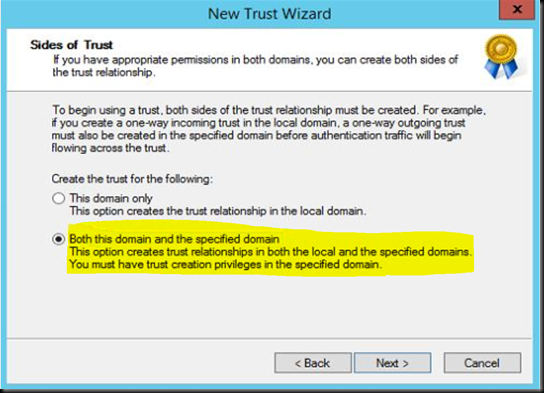

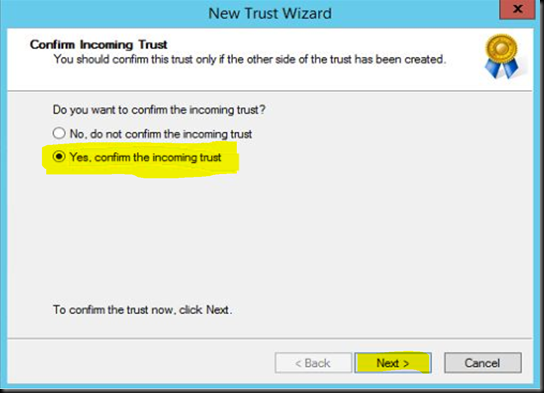

En la página donde dice "Dirección de la relacion", seleccionamos la dirección y luego solo debemos seguir los pasos en la pantalla para continuar creando la relacion de confianza.

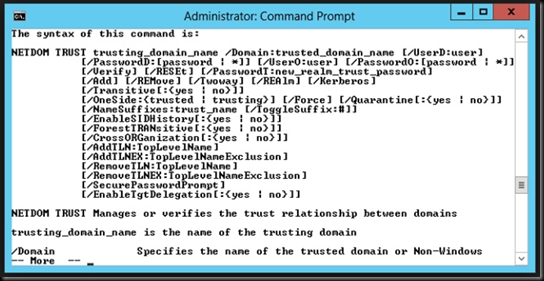

Para crearla por medio de la línea de comandos solo debemos ejecutar lo siguiente: Netdom Trust <TrustingDomain> /D:<TrustedDomain> /Add

donde <TrustingDomain> es el nombre de dominio DNS del dominio que confía y <TrustedDomain> es el nombre de dominio DNS del dominio que será de confianza en el trust.

Una vez que creada la relacion podemos verificarla utilizando la consola o tambien por línea de comandos, pero es mejor verificarlas utilizando la herramienta de línea de comandos de Netdom. Todo lo que necesitamos hacer es especificar los nombres de dominio DNS de los dominios Confiables y de Confianza y luego agregar el flag /verify. como se muestra en el siguiente comando:

Netdom Trust <TrustingDomain> /D:<TrustedDomain> /Verify

Espero les sea de interes, voy a armar un video con este contenido pero me demandar un tiempo. Saludos. Roberto Di Lello